Schreiben Sie uns Ihre Nachricht

Spätestens seit Facebook und Co. sind nicht nur die Möglichkeiten, sondern auch die Gefahren des Internets in aller Munde: Hacking, Phishing und Onlinebetrug sind nur einige von vielen Risiken, denen Nutzer im Netz begegnen können. Doch was kann konkret geschehen, wenn Unternehmen Opfer von Viren, wenn Daten geklaut werden? STC hat einige der größten Cyber-Angriffe der letzten Jahre für Sie zusammengefasst.

Für jedes Unternehmen, das über einen Internetauftritt verfügt oder digital Daten verarbeitet, ist Cyberkriminalität eine potentielle Gefahr. Grundsätzlich lässt sich sagen: Datendiebe können von innen oder von außen agieren, d.h. sie können aus dem eigenen Betrieb stammen oder von extern, auch aus dem Ausland kommen.

Obwohl sich die Welt der Malware rasend schnell entwickelt, hier die wichtigsten:

Trojaner und Würme

Wie der Name schon sagt, gelangen Trojaner und Würmer unbemerkt in das Computersystem und nisten sich dort ein. Ziel: Datendiebstahl und E-Mails infizieren. Obwohl diese Schadstoffe durch Anti-Viren-Programme geblockt werden können, bleibt die Hälfte von ihnen unbemerkt.

Virenbaukästen

Virenbaukästen, auch Exploit Kits genannt, sind Programme, die individuelle Schadsoftwares entwickeln und daher Cyberangriffe selbst automatisieren. Sie leiten beispielsweise Downloads ein oder finden andere Verbreitungswege, um weiter Computer zu infizieren.

Phishing

Beliebtes Mittel des Phishing sind gefälschte E-Mails und Links, die auf gewohnte und bekannte Seiten wie Online-Händler, Soziale Netzwerke oder Bezahldienste leiten. Dort geben Opfer oft nichtsahnend ihre persönlichen Daten preis, die dann durch einen versteckten Trojaner „geklaut“ werden. Ziel: möglichst viele private Daten in kurzer Zeit

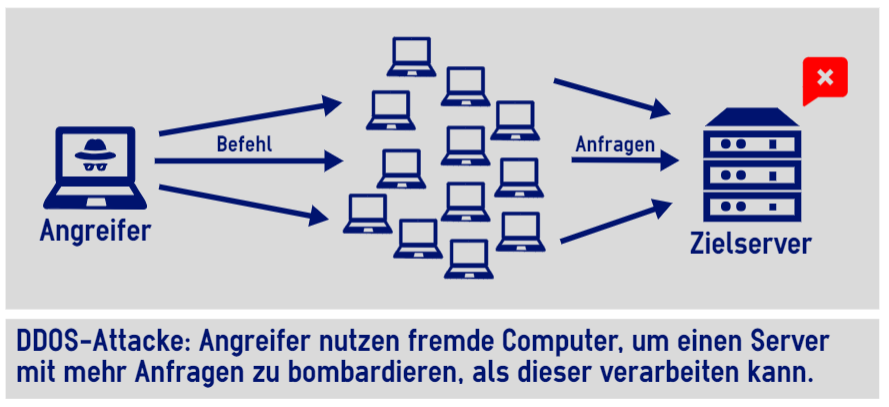

Denial-of-Service-Attacken / Mail-Bomben

Bei solchen Attacken sollen bestimmte Dienste blockiert werden, ein Server oder eine Webadresse sollen also möglichst so ausgelastet werden, dass er nicht mehr erreichbar ist. Dies kann durch das Versenden massenhafter Datenpakete oder E-Mails geschehen. Diese Attacke kann auch als Ablenkungsmanöver gelten, um parallel im Hintergrund eine Schadsoftware zu installieren oder geistiges Eigentum zu klauen. Im Arbeitsalltag kann das neben Datenverlust auch eine Verzögerung im Kundenkontakt oder der Verlust von Schriftverkehr bedeuten

Datenmissbrauch und Sabotag

Datenmissbrauch hat viele unterschiedliche Gesichter, das beliebteste bleibt der Missbrauch von Kunden-Bankdaten eines Unternehmens. Zugang zu sensiblen Kundendaten aber auch betriebsinternen Daten und Geheimnissen können Angreifer durch Schadsoftware (z.B. Keylogger), Hardware (z.B. gestohlener Laptop) oder über Mitarbeiter (z.B. „geborgter Zugang“) erhalten

Digitale Erpressung

Auch digitale Erpressung ist keine Besonderheit mehr. Verbreitung gibt es beispielsweise über den bekannten „BKA-Trojaner“. Hier wird der Zugriff auf den eigenen Rechner blockiert und suggeriert, dass diese erst nach Zahlung eines „Bußgeldes“ aufgehoben wird. Daneben gibt es auch viele weitere Erpressungsansätze, wie die Drohung, Kundendaten zu verkaufen.

Mehr dazu, mit welchen Risiken Sie in der digitalen Welt rechnen sollten, erfahren Sie hier.

So weit die Theorie. Doch was kann konkret passieren und welche Dimensionen kann Cyberkriminalität erreichen? Damit Sie sich ein Bild machen können, erfahren Sie hier einiges über konkrete Fälle, in denen Unternehmen durch Cyberkriminalität Verluste zu verzeichnen hatten.

Im Oktober 2016 kam es weltweit zu Ausfällen im Internet: Websites wie Amazon, Netflix und Paypal waren plötzlich nicht mehr erreichbar, weil die Server des amerikanischen Providers Dyn nicht mehr funktionierten. Was war geschehen?

Nach langwierigen Ermittlungen fand das FBI heraus, wer hinter dem Ausfall der Dyn-Server steckte: Drei junge Männer aus den Vereinigten Staaten, die mit dem Online-Spiel Minecraft Geld verdienen wollten.

Minecraft, das zweiterfolgreichste Computerspiel aller Zeiten, bietet Nutzern die Möglichkeit, auf verschiedenen Servern zu spielen. Die Betreiber dieser Server können das Spiel individuell anpassen, Plugins installieren und Regeln verändern. Dadurch, dass so viele Menschen täglich Minecraft spielen und dabei die verschiedensten Server nutzen, können erfolgreiche Server ihren Betreibern riesige Geldsummen einbringen.

Aus genau diesem Grund sind in der Minecraft-Welt Denial-of-Service-Attacken häufig: Knockt ein Betreiber einen Konkurrenten aus dem Netz, bleiben mehr Kunden für ihn. Doch im Spätsommer 2016 erreichten die Angriffe geradezu kosmische Ausmaße; bis zu dem Punkt, da sogar Unternehmen angegriffen wurden, die Schutz gegen DDoS-Attacken anbieten. Es kam die Sorge auf, das Ziel der Angreifer könnte eine Manipulation der US-Wahlen sein.

Doch gegen Ende des Jahres wurden die drei Schuldigen gefasst. Wie hatten sie es geschafft, DoS-Attacken in so großem Ausmaß durchzuführen, ohne erwischt zu werden? Ihre Strategie war so einfach wie genial: Sie nutzten das „Internet der Dinge“. Das bedeutet, dass sie vernetzte Geräte mit niedriger Sicherheitsstufe, wie kabellose Router, Überwachungskameras oder sogar vernetzte Küchengeräte hackten – diese führten dann für sie die Angriffe aus. So brachten drei Amerikaner im College-Alter für einige Zeit große Teile des Internets ins Wanken und richteten einen Schaden an, der so hoch war, dass er bis heute nicht endgültig beziffert werden konnte.

Mitte 2014 wurde bekannt, dass persönliche Daten von 145 Millionen Ebay-Kunden gestohlen wurden. Unbekannte hatten es geschafft, durch die Login-Informationen einiger weniger Ebay-Mitarbeiter Zugriff auf die interne Kundendatenbank zu erhalten. Gestohlen wurden:

Obwohl Zahlungsinformationen zum Glück sicher blieben, erhöhte sich durch den Hack das Risiko für Ebay-Nutzer, Opfer von Betrügereien wie Phishing zu werden. Zudem zeigte der Vorfall, dass Daten selbst auf großen anerkannten Plattformen nie einhundertprozentig sicher sind.

Einige Zeit nach dem Vorfall gab Ebay eine Pressemitteilung heraus, in der über den Vorfall informiert wurde; erst danach forderte das Unternehmen Nutzer auch auf der Homepage selber auf, ihre Passwörter zu ändern.

Im Sommer 2016 teilte der große Automobilzulieferer Leoni mit, um ca. 40 Millionen Euro betrogen worden zu sein. Die Täter hatten über längere Zeiträume immer wieder mit dem gleichen Trick gearbeitet: Sie gaben sich bei Leoni-Mitarbeitern als Vorgesetzte aus und initiierten so Transaktionen – das überwiesene Geld landete auf ausländischen Konten.

Leoni ist der weltweit viertgrößte Anbieter für Kabellösungen - wie konnte ein Betrug solchen Ausmaßes überhaupt zustande kommen? Es hatte wenig mit Hacking und IT-Angriffen zu tun - die Betrüger machten sich ganz einfach die Leoni-Mitarbeiter zunutze. In einer rumänischen Tochterfirma des Unternehmens wurden Mitarbeiter von angeblichen hochrangigen Managern angewiesen, Millionenbeträge auf ausländische Konten zu überweisen - über einen Zeitraum von vier Wochen kamen die 40 Millionen zusammen, die über ein weit verzweigtes Netz von Konten schließlich in China und Hongkong landeten. Obwohl international ermittelt wurde, war es nicht möglich, die Täter vor Gericht zu bringen - die Millionen blieben verschollen. Leoni reagierte mit verstärkten Mitarbeiterschulungen und einer Verbesserung der IT-Sicherheit.

Lesen Sie zum Thema Mitarbeiterverschulden auch: Vertrauensschaden.

Im Frühling 2017 wurden geschätzte 200.000 Windows-Computer in über 150 Ländern durch eine Schadsoftware infiziert, die Daten verschlüsselte. Nutzer bekamen ihre Daten nur dann zurück, wenn sie 300 bzw. 600 US-Dollar in der Online-Währung Bitcoin überwiesen – nach Ablauf einer Frist waren die Daten verloren.

WannaCry basierte auf einer Sicherheitslücke in Windows-Betriebssystemen, die bereits zuvor vom amerikanischen Nachrichtendienst NSA erkannt, jedoch nicht gemeldet wurde. Kurz nach Bekanntwerden von WannaCry veröffentlichte Windows sogenannte „Patches“, also „Pflaster“, um den bereits entstandenen Schaden einzudämmen.

Laut Europol handelte es sich bei WannaCry um den größten Angriff seiner Art, den die Welt je gesehen hat. Auch große Unternehmen waren betroffen, so unter anderem die Deutsche Bahn und der NHS, das staatliche Gesundheitssystem des Vereinigten Königreichs. Letztere verloren sensible Daten und mussten örtlich sogar Patienten ablehnen, da medizinisches Equipment nicht länger funktionierte.

Obwohl Microsoft davor warnte, das Lösegeld zu zahlen, nahmen die Unbekannten bis Juni 2017, als die Attacke „besiegt“ wurde, über 130.000 Dollar ein. Obwohl es verschiedene Theorien zum Ursprung der Malware gab, gehen u.a. Microsoft sowie die Sicherheitsbehörden der USA und Großbritannien davon aus, dass WannaCry aus Nordkorea stammte.

Egal, ob es sich um ein Multi-Millionen-Dollar-Unternehmen oder einen mittelständischen Betrieb handelt: Digitales Verbrechen entwickelt sich rasend schnell und stellt immer eine Gefahr dar. Dazu kommt das Risiko, dass Sie selbst zur Kasse gebeten werden, wenn Kundendaten durch Hacker gestohlen werden. (Lesen Sie hierzu auch: Wer haftet bei Datenverlust?)

Neben einer Anpassung Ihrer IT auf die EU-DSGVO (Was ist das?) sollten Sie also ausreichende Sicherheitsvorkehrungen treffen, damit Ihre Daten weder verloren gehen noch in falsche Hände geraten können. Die wichtigsten Maßnahmen hierfür sind:

Falls es trotz aller Vorsicht zu einem Zwischenfall mit Datenverlust kommen sollte, ist es gut, abgesichert zu sein. Versicherer bieten hierzu spezielle Cyber-Policen an, die Ihnen und Ihrem Unternehmen die Möglichkeit geben, sich auf Ihr Hauptgeschäft zu konzentrieren, anstatt sich Sorgen über Hacker oder Datenklau zu machen. Eine Cyber-Police besitzt ein individuelles Deckungskonzept, um alle relevanten Versicherungsarten zu involvieren. Daher kann sie aus Haftpflicht und auch einer Eigenschadenversicherung bestehen. Sie ist also das Rundumpaket aller benötigten Absicherungen für Cyberfälle.

Weitere Informationen zu Cyber-Risiken und deren Absicherung sowie Ihr persönliches Versicherungsangebot finden Sie hier.

Haben Sie weitere Fragen oder benötigen eine Einschätzung der Risiken in Ihrem Gewerbe? Oder suchen Sie nach einem konkreten Versicherungsangebot für Ihr Unternehmen? Füllen Sie einfach das untenstehende Formular aus – STC meldet sich umgehend bei Ihnen.